جزوه تجارت الکترونیک

دانلود جزوه

دانلود جزوه pdf خلاصه کتاب تجارت الکترونیک علمی کاربردی دانشگاه شریف دانشگاه صنعتی امیرکبیر پیام نور رشته حقوق محمد فتحیان شجری مدرسان شریف پیام حنفی

ً ً

• ()

• • • : • : • : :

• : (-) () … کالا می

بباشد.

در بازار ستد الکترونیکی، تمام خـدمات رارا بـر روی شـبکه وب عرضـه مـی کنند. واسطه برخط به ایجاد و مدیریت بازار برخط می پردازند. واسطه سیستم

ارتباط باعث تسهیل فرآینـد تجـاری و معـاملات بـین خریـداران و فروشـندگان تسهیل می کنند. بانک می تواند نقش واسطه باشد. همچنین نقش حمل ، تحویل و… می شوند چه به صورت سنتی مجازی , مثل بانک بیمه و… در دنیای الکترونیکی و سبدی که تو هست)، در دنیای فیزیکی

• دیگر شرکای تجاری و خدمات پشتیبانی: علاوه بر دانلود، جزوه تجارت الکترونیک از شرکتها انواعا خدمات پـشتیبانی مختلف اعم از خدمات تضمینی و اطلاع رسانی رارا ارائه می کنند.

انواع بازار دادوستد الکترونیکی

الکترونیکی خصوصی بازار دادوستد الکترونیکی خصوصی تحت مالکیت یک شرکت بـوده و شـامل بازار طـرف فـروش و

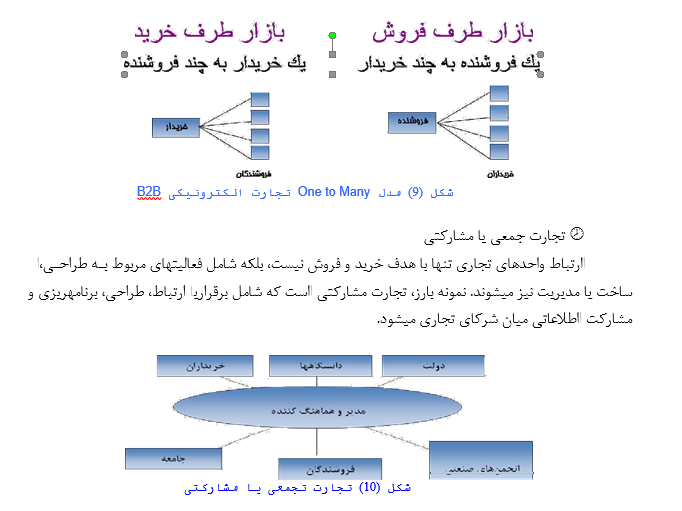

طرف خرید . در یک الکترونیکـی طـرف فـروش، شـرکتی ماننـد Ciscoمحـصولات اسـتاندارد یـا سفارشی (خواسته مشتری) به شرکت خاص . در یک بازار طرف خرید، شرکت خرید خود از خاص انجام . بازار خصوصی تنها اعضای منتخب و از قبل تعیین شـده باز هستند.

الکترونیکی عمومی

دانلود الکترونیکی عمومی، برای انجام معاملات B2B برنامهریزی شـده، تحـت مالکیـت طـرف سوم بوده و شامل تعدادا زیادی فروشنده و خریدار است. این بازارها به روی عموم باز بوده، توسط دولت یا مالـک آن کنترل و تنظیم شده و همچنین بعنوان بازارا بورس نیز شناخته میشوند.

مشارکتی گروه کوچکی از خریداران عمده ممکن است معامله بـا در یـک صـنعت خـاص و یـا

گروهی از فروشندگان برای معامله با دانلود ، یک الکترونیکی ایجاد کنند.

• فروشگاه منطقه ای در مقابل فروشگاه جهانی

– فروش و دانلود خـدمات فقـط بـه مـشتریان محلـی: ارائـها خـدمات وب سـایت در یـک محـدوده الکترونیک خاص چون امکان دارد حمل و نقل گرانا باشد، مثل فروش اقلام سنگین وزن

– فروش محصولات به کشور دیگر با دریافت حق بیمه، هزینه حمل جزوه و…

-12 امنیت در تجارت الکترونیکی

اطلاعات هر سازمان، آن و در بسیاری از تجارت مالی سازمان و محافظـت

از دسترسی غیرمجاز به آن و کار حفاظت از اینگونه یکی از دغدغه اصلی در هر سازمان بویژه بنگاه تجاری است.. در تجارت سنتی که طرفین بصورت حضوری با هم و معاملـه مـی نماینـد، مکتوب بودن، اصل بودن، بودن یک سند دلیل اعتبار . ابزار حفـظ امنیـت در تجـارت سـنتی

عبارتست از:

• امضاء: ایجاد تعهد طرفین معامله

• شناسنامه، گذرنامه، : هویت طرفین

• دفترخانه اسناد رسمی: رسمیت دادن به هویت افراد و تایید امضاء آنان

• گاوصندوق: حفظ و اسناد و جلوگیری از سرقت

تفاوت بـسیاری در ابعـاد تولیـد، بـروز رسـانی، انتقـال، عرضـه و امنیـت اطلاعـات سـنتی و

الکترونیکی وجود دارد. مهمترین تفاوت اسناد فیزیکی و الکترونیکی عبارتست از:

1. در مورد اطلاعات کاغذی تشخیص نسخه اصلی از نسخه کپی شـده بـه راحتـی امکـان پـذیر امـا اطلاعات الکترونیکی یک از بیتها و بایتها بوده و تفاوتی بین نسخه اصل و کپی آن وجود .

2. تغییر در کاغذی بطور معمول یک سری جزوه فیزیکی از خودش به جای ، بطـور مثـال کردن دانلود نتیجهاش این باشد که نقاطریزی بر روی کاغذ به جای بمانـد و یا رنگ کاغـذ رارا عـوض کند. در صورتی که حذف یا تغییر یک تعدادا بیت و بایت هیچ علامت فیزیکی از خود به جای دانلود

3. در خیلی از موارد اثبات کاغذی به یک سری فیزیکی بـستگی نه بـــه محتـوی آن؛ مثل شکل ظاهری، دست خط، امضا، مهر برجسته دفاتر اسناد رسمی، کاغذ، و… امـا در مـورد اطلاعـات الکترونیکی هر جزوه تجارت الکترونیک فقط بر مبنای محتوی اطلاعات موجود می باشد.

ارزیابی ریسک

اولین اصل در مهندسی امنیت که حل صد در صد وجود ندارد و بایـد تحلیـل ریـسک انجـام داد، یعنی به روش ایمن سازی و چه هزینه شود تا هزینه قابل قبول شود.

از مهمترین مسئله در امنیت دیجیتال تحلیل ریسک است.

مثال: دزدی یک فروشگاه هزینه ایمن سازی: تجهیزات ایمنی (دوربین مدارا بسته)، پرسنل نگهداری و هزینه تعمیر و هزینه دزدی : X ریال در سال

در این مثال عمل امنیتی یا حمله ی امنیتی , دزدی و مفقود شدن کالا است و حل آن دزدگیر روی شیشه باشد.

دانلود خلاصه کتاب تجارت الکترونیک

-1-12 وجوه امنیت اطلاعات الکترونیکی

تعریف امنیت: سرویس امنیتی جلوگیری از حملات امنیتی با استفاده از راهکار امنیتی

• سرویس امنیتی Security Service

• حمله امنیتی Security Attack

• دانلود امنیتی Security Mechanism

هر حمله از یک نقطه ضعفی استفاده می کند پس باید مکانیزمی باشد تا از ان نقاط جلوگیری کند. سرویس تامین کننده امنیت است و مکانیزم راهرا تامین امنیت نشان می دهد.

مثالی از وجوه امنیت

• حمله امنیتی: نقد نمودن یک چک مسروقه

• سرویس امنیتی: شناسایی، تعیین هویت

• مکانیزم امنیتی: شناسنامه، کارت شناسایی

-1-1-12 حملات امنیتی

در حالت عادی ارسال تجارت به صورت امن مطابق شکل زیر است:

ولی درصورت بروز حمله امنیتی ممکن است اطلاعات فاش شود، تغییر کند و یا به مقصد نرسد. چهار حمله امنیتی عبارتند از: قطع، دسترسی غیر مجاز، دستکاری داده ، ایجاد پیام.

1. قطع : Interruption – متوقف شدن در حین ارسال2. دسترسی غیرمجاز : Interception – یک نسخه از شخص سوم ارسال .

.3 دستکاری : Modification – داده اصلی در مسیر ربوده شده و تغییر می کند.

4. ایجاد پیغام : Fabrication – مثلا یک ایمیل ممکنه به نظر بیاد از یک دوست ارسال شـده ولـی در توسط کسی دیگر است که می تواند حاوی ویروس باشد.

-2-1-12 سرویس امنیتی

1. احراز هویت و تصدیق اصالت (Authentication) جزوه تجارت الکترونیک و اصالت فرستنده گیرنده مشخص باشد.

تفاوت احراز هویت و تصدیق اصالت: احراز هویت شناسایی هویت شخص برای طرف مقابـل اسـت، انکار ناپذیری اثبات هویت شخص شخص ثالث است.

2. کنترل دسترسی (Access Control)

خلاصه کتاب تجارت الکترونیک pdf

دسترسی مجاز در حد لزوم برایا هر فرد مشخص باشد.

3. در دسترس بودن (Availability)

برقراری امنیت بر دسترسی پذیری سیستم تاثیری باشد. منابع مورد نیاز باید بـرای کـاربر قابـل استفاده باشد و نباید دسترسی کاربر به منابع مورد نیازش به خـاطر حفـظ امنیـت قطـع نمـود. مـثلا امنیت یک سازمان نباید وابسته به شخص برقراری آن باشد که درصورت عدم حـضور، سـرویس از کار .

4. محرمانگی (Privacy) یا (Confidentiality)

صورت کاملا محرمانه ارسال شود و شنود توسط شخص دیگری غیـر از گیرنـده امکـان پذیر نباشد. اطلاعات نباید همه قابل فهم باشد (قابل کپی باشد).

5. تمامیت :(Integrity)

داده هــا نــشده باشــد و بطــور کامــل و بــه برســد. ( ( modification مثلا نی بین فروشنده و کامل و صحیح باشد.

6. انکار ناپذیری (Non-Repudiation)

فرستنده داده، نتواند ارسال آن انکار نماید مثلا در انجام معاملات تجـارت الکترونیکـی، بعـد از انجـام توافق اولیه و قطعی شدن قیمت و الکترونیک، باید سرویس امنیتی بـه گونـه ای باشـد کـه طـرفین

پیغام ارسال شده دانلود انکار نمایند.

از بین شش سرویس امنیتی فوق، چهار سرویس امنیتی زیر در تجارت الکترونیکی اصلی تر است که بـه اختـصار P.A.I.N گفته می شود :

1. Privacy = Confidentiality (محرمانگی)

2. Authentication (احراز هویت)

3. Integrity (تمامیت)

4. Non-Repudiation (انکارناپذیری)

برای برقراری امنیت علاوه بر سیاست فنی، نیاز به سیاست امنیتی هم داریم که این سیاسـت

امنیت %80 سهم مدیریت و %20 سهم تکنولوژی می باشد. وقتی سیاسـت مـدیریتی جـدی باشـد، آنقـدر ریسک حمله امنیتی آن بالا است که کسی سمت نفوذ نمی رود، مانند جعل شناسنامه.

-3-1-12 راهکار امنیتی

.1 رمز نگاری (Encryption)

رمز نگاری، داده به صورتی تغییر می دهد که قابل برای حمله کننده نباشد. .2 تصدیق صحت (Authentication)

Authentication چک کردن درستی هویت کـاربر، Client، سـرور و غیـره بـه کـار دانلود . در دنیای سنتی با شناسنامه و در دنیای الکترونیکی با نام کاربری و رمز عبور.

3. اجازه (Authorization)

پس از تایید شدن هویت یک مشتری، ضروری است که دسترسی برای انجام عملیات متفاوت توسط مشتری کنترل و یا اجاره دسترسی به دادهدا درون بانک اطلاعـاتی مـشخص گردد

.4 بررسی (Auditing)

Auditing ابزار هستند که برای ردیابی ساخته شده و به ما نشان می دهند که بر روی داده در چه زمانی، از چه طریقی، توسط جه کسی و چـه عملیـاتی انجـام گرفتـه

است. در نتیجه این ابزارها هیچ محافظتی در قبال حملات امنیتی انجام و تنها آنالیز تخلفات انجام شده بکار می روند. مثل log گیری.

-2-12 رمزنگاری Encryption ‐

رمزنگاری علمی است که با استفاده از الگوریتم ریاضی، به صـورت رمـز درآورده و به حالت عادی . رمزنگاری امکان ذخیره و انتقال اطلاعات در محیطی نـا امـن مثـل اینترنـت

می سازد. اعتبار یک نامه به دست نخورده بودن آن است. اگر تجارت دیجیتال معتبـر کنـیم باید محتوا رمز گذاری کنیم.

سابقه رمز نمودن اطلاعات به روم ، زمانی که پیغامی را فرماندهان خود و چون به پیغام رسان اعتماد و نیز از اینکه در راه این پیغام به دسـت دشـمن بود، حروف پیغام با سه حرکت به تغییر . یعنی حـرف A را در مـتن بـا حـرف D

جایگزین و بقیه حروف نیز به عمل . برای جزوه تجارت الکترونیک نیز عکس این عمـل انجـام می شد. اگر این متن تغییر یافته به دست کسی و این الگوریتم تغییر را قادر نبود ایـن مـتن رمزگشایی نموده و از محتویات آن چیزی بفهمد (البته در آن زمان ! ). به این الگوریتم Caesar Cipher

میگویند.

الگوریتم متقارن در الگوریتم متقارن از یک کلید رمزنگـاری اسـتفاده و وجـود همـان کلیـد

رمزگشایی الزامی است. این الگوریتم کدگذاری حجم زیادی از اطلاعات استفاده .

همچنین این الگوریتم باعث حفظ محرمانگی اطلاعات است هنگامی که با گـواهی دیجیتـال اسـتفاده و تمامیت پیغام تضمین هنگامی که با امضاء الکترونیکی استفاده گردد.

علت کلید متقارن: اگر این کانال ارسال کلید همان کانالی باشد که متن ارسـال شـود، پـس

امنیت دانلود .

مدیریت کلید Key Management –

کلید متقارن باید از طریق یک کانال ایمن توزیع شوند و نیز بایـد بـه صـورت ادواری تغییـر کننـد.

تعداد کلید زیاد می شود پس مدیریت کلیدها مشکل می شود. زمانی مناسب است که حجم زیادی از داده الکترونیک یکجا رمز شود یا برای یک نفر ارسال شود.

-2-2-2-12 الگوریتم نامتقارن

در الگوریتم نامتقارن از یک جفت کلید (یـک کلیـد عمـومی و یـک کلیـد خـصوصی)

استفاده که داده با استفاده از یک کلید رمزنگاری شـده و تنهـا توسـط زوج کلیـد مربوطه قابل رمزگشایی است.

مثل user / pass در , e-mail ما user name رو بدون هیچ دغدغه ای از دسترسی دانلود در اختیـار آن ها قرار می دهیم ولی password رارا خیر.

در الگوریتم نامتقارن، فقط با جفت کلید می توان عمل رمز و بازگشایی آن انجام داد. یک کلید از جفت کلید به تنی کارایی

مزایای الگوریتم نامتقارن

o عدم نیاز به توزیع و ارسال کلید , به مثال اگر یک کلید باشیم و هـم کلیـد و هـم متن از یک مسیر ارسال شوند , هکر به راحتی با ربودن کلید و داشتن متن، آن رمز گشایی کند.

معایب الگوریتم نامتقارن

o سرعت پایین (کارایی کم) در حجم اطلاعات بالا

o پیچیدگی تولید کلید (از نظر ریاضی زیاد در رمزنگاری دارد)

استفاده الگوریتم نامتقارن

o در تکنولوژی امضای دیجیتال

-3-2-2-12 توابع درهم ساز – Hash

الگوریتم درهم ساز بر خلاف دو الگوریتم ذکر تجارت از کلید استفاده و عمل رمزنگاری را به صورت یکطرفه بر روی اطلاعات انجام . عملکرد این بر روی بدین شکل اسـت کـه بـا اعمـال یک تابع Hash بر روی یک متن، یک چکیده یا دانلود از متن بدست .

از hash برای هویت استفاده می شود. از متن Hash می گیریم اگر بـا hash فرسـتاده جزوه حقوق تجارت 4 برابر بود، فرد مشخص می شود. اگر در دنیای فیزیکی مثـالی بـرای hash بیـاوریم مـی تـوانا بـه اثـر

انگشت اشاره کرد. از روی اثر انگشت نمی توانا فرد حاوی آن اثر انگشت را شناسایی کـرد ولـی مـی تـوانا از آن برای شناسایی مجرمین که اثر انگشت آنها در پایگاه داده وجود استفاده کرد، بدین صورت کـه اثـر انگـشت فرد را با اطلاعات درون پایگاه داده مطابقت می دهیم.

یادآوری : از hash هم برای ذخیره جزوه تجارت الکترونیک روی hard هم استفاده می گردد , بدین صـورت کـه ایـن تابع به هر خانه حافظه یک عدد منحصر به فرد نسبت می دهد.

-3-12 امضای دیجیتال

تفاوت امضای دستی و دیجیتال:

– امضاء دستی : تقریباً همیشه همانند به نظر و جعل شود.

– امضاء دیجیتال : مانند امضای دستی و همیشه متفاوت و رمزنگاری .

تفاوت در این است که در روش سنتی امضا یکی است، ولی در امضای دیجیتـال امـضا بـه مـتن

است و در هر پیام تغییر می کند.

-1-3-12 نحوه امضاء یک پیغام دیجیتال

سمت فرستنده : از متن hash گرفته می شود سپس بدست با کلید خصوصی این encrypt همراه با متن به سمت ارسال می شود.

-2-3-12 اعتبارسنجی امضای دیجیتال فرستنده از پیغام یک ایجاد و آنرا با کلید خصوصی خود رمز و به پیغـام

ارسال . گیرنده از متن پیغام دریافت شده یک ایجاد . گیرنده از کلید عمـومی فرسـتنده

استفاده و رمز شده از حالت رمز خارج . گیرنده دو با هم مقایسه

اگر همسان بودند تمامیت داده و هویت فرستنده مورد تائید قرار .

یک کلید تصادفی یک بار مصرف تولید می کند سپس متن با این کلید رمـز مـی کنـد.کلیـد الکترونیک (کلید متقارن) را با کلید عمومی طرف مقابل رمز می کنیم و از متن اولیه hash می گیریم و با کلید خصوصی فرستنده encrypt می شود. متن رمز شده، کلید رمز شده و رمز شده، کـه به آن یک پاکت امن می گویند به سمت گیرنده ارسال می شود.

در سمت گیرنده، با استفاده از با کلید خصوصی، کلید متقارن را بدست مـی آورد، سـپس مـتن جزوه رمـز گشایی می کند و از متن hash می گیرد. با کلید عمومی باز می کند و با بدست

مقایسه می کند.

-13 سیستم پرداخت الکترونیکی

روش سنتی بر سه نوع کالا به کالا، نقدی و بانک است.

1. تبادل کالا به کالا: معاملات هم ارز که معیاری سـنجش ارزش یـک جـنس وجـود : : ( ) ,

—–(-)

:

– -– ()

فهرست مطالب